هل تساءلت يوماً كيف ينقل الإنترنت رسائلك العاجلة وفيديوهاتك المفضلة وبياناتك إلى جميع أنحاء العالم في ثوانٍ معدودة؟ يبدو الأمر كما لو أن هناك لغة عالمية تربط كل جهاز على الإنترنت. يكمن السر في بروتوكولات الشبكة. فمن بروتوكول TCP/IP الذي يوجه حركة البيانات، إلى بروتوكول HTTPS الذي يؤمن المعاملات، وصولاً إلى بروتوكول DHCP الذي يخصص عناوين IP، تحافظ البروتوكولات على سلاسة عمل العالم الرقمي.

بروتوكولات الشبكة network protocols تشكل في منتصف أول سطر من هذه المقدمة القواعد الذهبية التي تجعل عالم الاتصال الرقمية ممكنا. تخيل للحظة أنك تحاول التحدث إلى شخص لا يفهم لغتك، أو إرسال بريد ورقي دون عنوان واضح أو صندوق بريد موحد. الفوضى الكاملة ستكون النتيجة الحتمية. هذا هو حال أجهزة الحاسوب والخوادم والهواتف الذكية دون بروتوكولات الشبكة.

هي بمثابة المرشد الصامت الذي يضمن أن كل بايت من البيانات يصل إلى وجهته الصحيحة، بالشكل الصحيح، وفي الوقت المناسب. سنقدم لك في هذا المرجع الموسوعي تأسيسيا شاملا يغطي الجوانب كافة من تعريف بروتوكول الشبكة إلى آليات عمله الداخلية وأهميته الحيوية في عصرنا الرقمي.

جدول المحتويات

- ما هو بروتوكول الشبكة؟

- ما هي طبقات نموذج OSI وعلاقتها ببروتوكولات الشبكة؟

- كيف تعمل بروتوكولات الشبكة؟

- ألية عمل بروتوكول الشبكة خطوة بخطوة (تجربة عملية محاكاة)

- أنواع بروتوكولات الشبكة الرئيسية

- هل VPN يعنبر بروتوكول للشبكة؟

- ما هي بروتوكولات الشبكة التي تستخدمها أجهزة التوجيه (Routers)؟

- هل بروتوكولات الشبكة “مربحة” بشكل مباشر؟

- كيف تُستخدم البروتوكولات في الهجمات السيبرانية؟

- الخاتمة

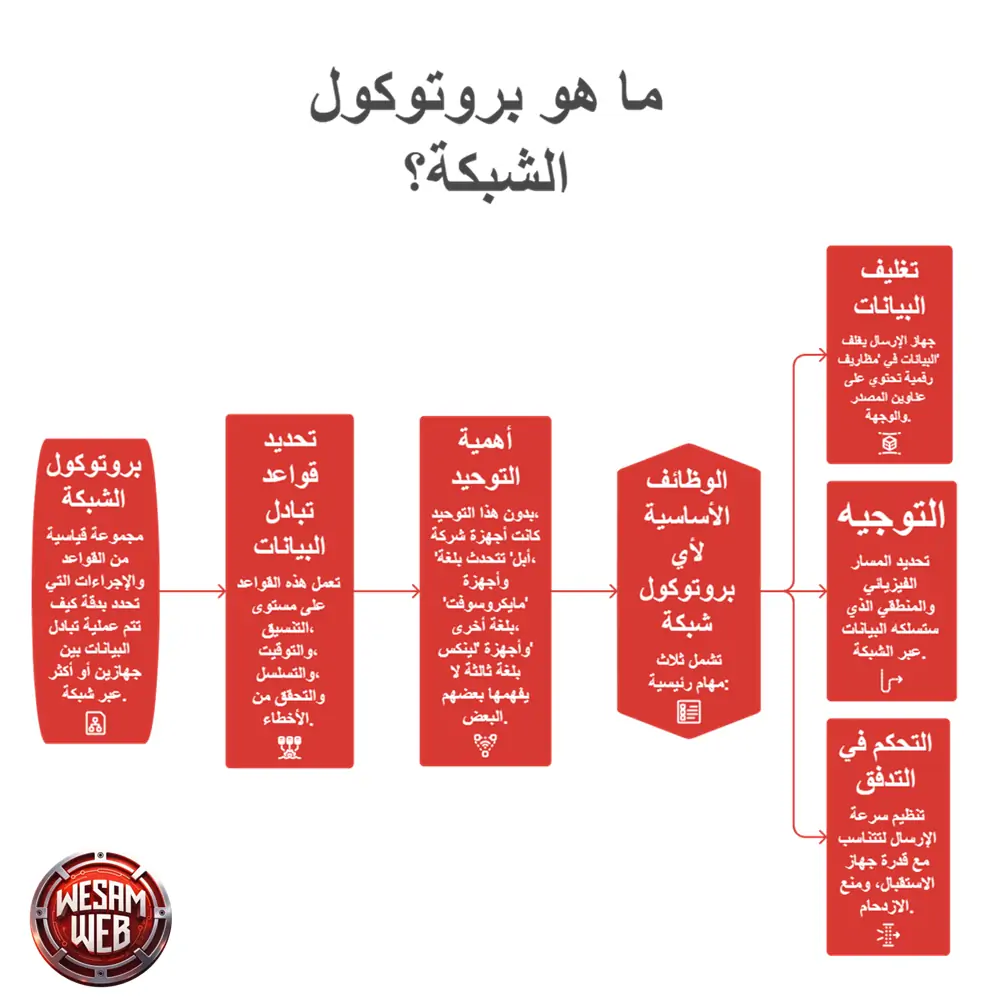

ما هو بروتوكول الشبكة؟

بروتوكول الشبكة (Network Protocol) هو مجموعة قياسية من القواعد والإجراءات التي تحدد بدقة كيف تتم عملية تبادل البيانات بين جهازين أو أكثر عبر شبكة. تعمل هذه القواعد على مستوى التنسيق، والتوقيت، والتسلسل، والتحقق من الأخطاء. بدون هذا التوحيد القياسي، ستتحدث أجهزة الحوسبة مثل أجهزة Apple بلغة واحدة، وأجهزة Microsoft بلغة أخرى، وأجهزة Linux بلغة ثالثة لا يمكنها فهمها.

الوظائف الأساسية لأي بروتوكول شبكة تشمل ثلاث مهام رئيسية:

- تغليف البيانات (Encapsulation): جهاز الإرسال يغلف البيانات في “مظاريف” رقمية تحتوي على عناوين المصدر والوجهة.

- التوجيه (Routing): تحديد المسار الفيزيائي والمنطقي الذي ستسلكه البيانات عبر الشبكة.

- التحكم في التدفق (Flow Control): تنظيم سرعة الإرسال لتتناسب مع قدرة جهاز الاستقبال، ومنع الازدحام.

التجربة الواقعية التي عاشها مهندسو الشبكات في بدايات الإنترنت (ARPANET) علمتهم أن فشل البروتوكول يعني انهيار الاتصال بالكامل.

مثلا يوم ٨ ديسمبر ١٩٩٤، عانوا من “انهيار بروتوكول التوجيه” لعدة ساعات بسبب خطأ في تحديث جداول التوجيه (Routing Tables)، مما جعل جزءا كبيرا من الإنترنت المبكر غير قابل للوصول. هذه الحادثة التاريخية أثبتت أن بروتوكولات الشبكة ليست مجرد نظرية أكاديمية، بل أساس صمود البنية التحتية الرقمية.

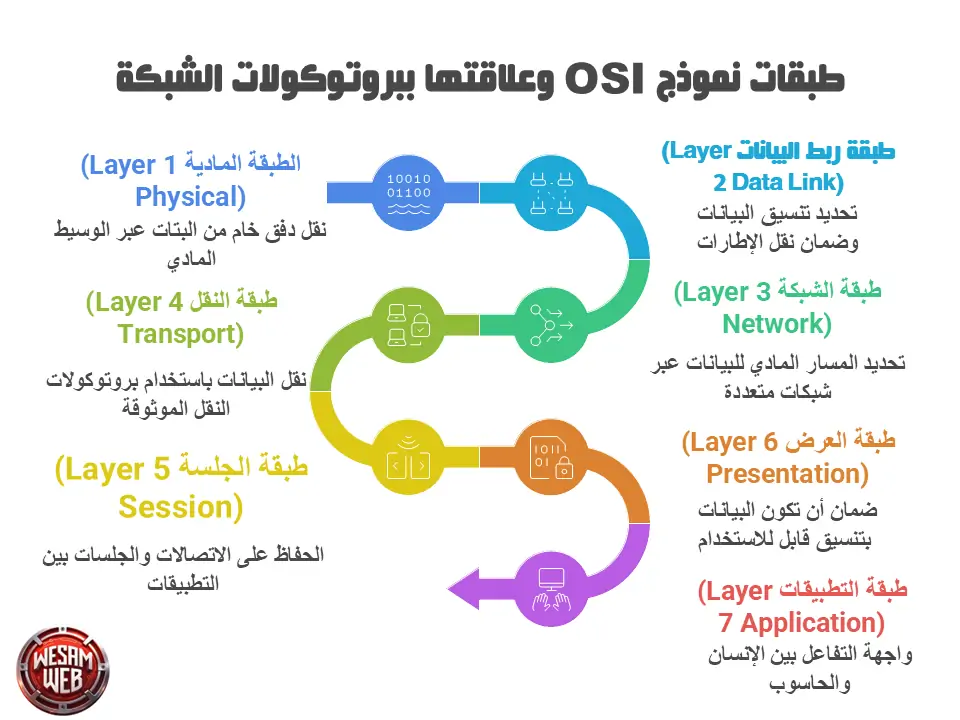

ما هي طبقات نموذج OSI وعلاقتها ببروتوكولات الشبكة؟

يعد نموذج الربط البيني للأنظمة المفتوحة (OSI) تمثيلا تجريديا لكيفية عمل الإنترنت. يتكون هذا النموذج من سبع طبقات متتالية، تمثل كل طبقة منها فئة مختلفة من وظائف الشبكات. يبدأ الترتيب من الأسفل (المادي) إلى الأعلى (التطبيقي) كالتالي:

1. الطبقة المادية (Layer 1 Physical): تنقل هذه الطبقة دفقا خاما من البتات (bits) عبر الوسيط المادي مثل الكابلات أو موجات الراديو.

2. طبقة ربط البيانات (Layer 2 Data Link): تحدد هذه الطبقة تنسيق البيانات على الشبكة المحلية، وتضمن نقل الإطارات (Frames) بين جهازين متصلين مباشرة.

3. طبقة الشبكة (Layer 3 Network): تحدد هذه الطبقة المسار المادي الذي ستسلكه البيانات من المصدر إلى الوجهة عبر شبكات متعددة.

4. طبقة النقل (Layer 4 Transport): تنقل هذه الطبقة البيانات باستخدام بروتوكولات النقل الموثوقة، وتتحكم بتدفق المعلومات وتجزئتها.

5. طبقة الجلسة (Layer 5 Session): تحافظ هذه الطبقة على الاتصالات والجلسات بين التطبيقات، وتتولى مسؤولية التحكم في المنافذ وإدارة الحوار.

6. طبقة العرض (Layer 6 Presentation): تضمن هذه الطبقة أن تكون البيانات بتنسيق قابل للاستخدام، وفيها يتم تشفير البيانات وضغطها وتحويل صيغها.

7. طبقة التطبيقات (Layer 7 Application): تمثل هذه الطبقة واجهة التفاعل بين الإنسان والحاسوب، حيث يمكن للتطبيقات (مثل المتصفح والبريد) الوصول إلى خدمات الشبكة بشكل مباشر.

علاقة بروتوكولات الشبكة بنموذج OSI

تمكن بروتوكولات الشبكة هذه الوظائف الشبكية داخل طبقات OSI. على سبيل المثال، يتولى بروتوكول الإنترنت (IP) مسؤولية توجيه البيانات من خلال تحديد عنوان مصدر حزم البيانات ووجهتها. يسمح هذا البروتوكول بالاتصالات بين الشبكات المختلفة. لذلك، يعتبر بروتوكول الإنترنت (IP) بروتوكولا من طبقة الشبكة (الطبقة 3).

كمثال آخر، يضمن بروتوكول التحكم في الإرسال (TCP) نقل حزم البيانات بسلاسة وموثوقية عبر الشبكات، ويعيد ترتيب الحزم المبعثرة ويتأكد من وصولها كاملة. وبالتالي، يعتبر بروتوكول التحكم في الإرسال (TCP) بروتوكولا من طبقة النقل (الطبقة 4).

باختصار، كل طبقة في نموذج OSI تتوافق مع مجموعة محددة من بروتوكولات الشبكة التي تؤدي وظيفة معينة، لضمان اتصال موحد ومنظم بين الأجهزة المختلفة.

كيف تعمل بروتوكولات الشبكة؟

لفهم الآلية الداخلية لـ بروتوكولات الشبكة بشكل شامل، يجب علينا تحليل عملها عبر ثلاث مراحل أساسية: التقييس، التجزئة إلى حزم، ثم العنونة والتوجيه.

أولا، التقييس (Standardization)

تعتمد بروتوكولات الشبكة على قواعد واتفاقيات موحدة لضمان اتصال سلس بين الأجهزة المختلفة. تضع هذه المعايير منظمات عالمية مثل فريق عمل هندسة الإنترنت (IETF) و معهد مهندسي الكهرباء والإلكترونيات (IEEE). الالتزام بهذه المعايير يضمن اتصالا سلسا بين الأجهزة المصنعة من شركات مختلفة، بغض النظر عن اختلافات العتاد (Hardware) أو البرمجيات (Software). هذا التقييس هو ما يمكن هاتفا أندرويد من الاتصال بخادم أبل، أو جهاز لينكس بالتواصل مع طابعة مايكروسوفت.

ثانيا، التجزئة إلى حزم (Packetisation)

أحد المفاهيم الجوهرية في عمل بروتوكولات الشبكة هو تجزئة البيانات إلى أجزاء صغيرة تسمى حزم (Packets) قبل إرسالها عبر الشبكة. تحتوي كل حزمة على البيانات الأصلية، و أرقام تسلسلية لإعادة ترتيبها عند الوصول، و عناوين المصدر والوجهة لمعرفة من أرسل وإلى أين، و رموز تصحيح الأخطاء (Error-checking codes) للتأكد من سلامة المحتوى.

تكمن فائدة هذه التقنية في تمكين النقل الفعال عبر الشبكة، لأنها تسمح بإرسال البيانات على شكل قطع صغيرة متفرقة بدلا من دفق واحد مستمر. هذا التفرق يسمح أيضا لعدة مستخدمين بمشاركة الشبكة نفسها في نفس الوقت دون تداخل كبير.

ثالثا، العنونة والتوجيه (Addressing and Routing)

بعد تقسيم البيانات إلى حزم، تأتي مهمة التوجيه لضمان وصول كل حزمة إلى وجهتها الصحيحة. يحصل كل جهاز في الشبكة على معرف فريد هو عنوان IP، ويستخدم هذا العنوان لتوجيه الحزم عبر الشبكات المتعددة. هنا يأتي دور بروتوكولات التوجيه الديناميكي مثل بروتوكول بوابة الحدود (BGP) المستخدم بين شبكات الإنترنت الكبرى، و بروتوكول أقصر مسار مفتوح أولا (OSPF) المستخدم داخل الشبكات الواحدة.

تحدد هذه البروتوكولات المسار الأمثل لكل حزمة بناء على عوامل متغيرة مثل طوبولوجيا الشبكة (شكل توصيل الأجهزة)، و مستويات الازدحام (الزحام على كل رابط)، و متطلبات جودة الخدمة (QoS) للتطبيقات الحساسة مثل الصوت والفيديو.

بهذه الآلية المتكاملة، تستطيع بروتوكولات الشبكة تحويل ملف ضخم (مثل فيديو عالي الدقة) إلى آلاف الحزم الصغيرة، توجيه كل حزمة عبر مسار قد يختلف عن الحزمة التي تسبقها، ثم إعادة تجميعها بالترتيب الصحيح على جهاز المستقبل، خلال أجزاء من الثانية.

ألية عمل بروتوكول الشبكة خطوة بخطوة (تجربة عملية محاكاة)

لنتخيل أنك تكتب عنوان موقع “YouTube.com” في متصفحك. هذا ما يحدث خلف الكواليس بفضل بروتوكولات الشبكة:

- طبقة التطبيق (DNS): متصفحك يسأل خادم DNS عن عنوان IP الخاص بـ YouTube.

- طبقة النقل (TCP): جهازك يفتح اتصال TCP مع خادم YouTube عبر “المصافحة الثالثية”.

- طبقة الإنترنت (IP): حزمة الطلب تغلف بعنوان IP الخاص بجهازك وعنوان IP الخاص بـ YouTube.

- التوجيه (Routing باستخدام BGP و OSPF): أجهزة التوجيه (Routers) على الإنترنت تقرر المسار الأفضل لإرسال الحزمة عبر القارات باستخدام بروتوكولات التوجيه الديناميكي.

- طبقة الواجهة (Ethernet/Wi-Fi): الحزمة تحول إلى إشارات كهربائية أو موجات لاسلكية عبر بطاقة الشبكة.

- الاستقبال والرد: خادم YouTube يستقبل الطلب، يعالجه، ويعيد إرسال بيانات الفيديو مقسمة إلى آلاف الحزم الصغيرة عبر نفس الآلية، لكن بالعكس.

كل هذه العمليات تحدث خلال أجزاء من الثانية، دون أن تشعر بها أبدا، وذلك بفضل الانضباط الصارم الذي تفرضه بروتوكولات الشبكة.

أنواع بروتوكولات الشبكة الرئيسية

بعد أن فهمنا تعريف بروتوكولات الشبكة وعلاقتها بنماذج الاتصال (OSI و TCP/IP) يبرز سؤال مهم: كم نوعا من هذه البروتوكولات يوجد؟ تصنف بروتوكولات الشبكة عادة إلى ثلاث فئات رئيسية بناء على الوظيفة التي تؤديها. الفئة الأولى تهتم بكيفية نقل البيانات نفسها من نقطة إلى أخرى. الفئة الثانية تركز على حماية هذه البيانات من الاختراق أو الاعتراض. أما الفئة الثالثة فتعنى بـ مراقبة وإدارة صحة الشبكة وأجهزتها.

هذا التصنيف ليس مطلق التداخل، إذ يمكن لبروتوكول واحد أن يخدم أكثر من غرض، لكنه يقدم إطارا مفيدا لفهم النظام البيئي الكامل لبروتوكولات الشبكة. في الأقسام التالية سنستعرض كل فئة بالتفصيل مع جداول شاملة لأهم بروتوكولاتها.

1. بروتوكولات الاتصال الشبكي

تشكل بروتوكولات الاتصال الشبكي العمود الفقري لأي عملية إرسال أو استقبال للبيانات. وظيفتها الأساسية هي تحديد كيفية تغليف المعلومات، وتوجيهها، وتسليمها بين الأجهزة المختلفة. بدون هذه البروتوكولات، لن تتمكن أجهزة الحاسوب والهواتف والخوادم من فهم بعضها البعض.

تنقسم بروتوكولات الاتصال عادة إلى بروتوكولات موجهة للاتصال (Connection-Oriented) مثل TCP التي تضمن الوصول الموثوق، و بروتوكولات غير موجهة للاتصال (Connectionless) مثل UDP التي تفضل السرعة على الدقة. كذلك تشمل بروتوكولات التوجيه الديناميكي التي تتعلم خرائط الشبكة تلقائيا وتختار أفضل مسار للحزم.

جدول أهم بروتوكولات الاتصال الشبكي

| اسم البروتوكول | الوظيفة الأساسية | الطبقة في نموذج TCP/IP | الطبقة في نموذج OSI |

|---|---|---|---|

| TCP | ضمان تسليم موثوق للحزم مع إعادة الإرسال والترتيب | النقل | النقل (الطبقة 4) |

| UDP | إرسال سريع غير موثوق للحزم (بث مباشر، ألعاب) | النقل | النقل (الطبقة 4) |

| IPv4 | توجيه وعنونة الحزم (العنونة 32 بت) | الإنترنت | الشبكة (الطبقة 3) |

| IPv6 | توجيه وعنونة الحزم (العنونة 128 بت) | الإنترنت | الشبكة (الطبقة 3) |

| ICMP | إرسال رسائل الخطأ والتشخيص (مثل أمر Ping) | الإنترنت | الشبكة (الطبقة 3) |

| ARP | تحويل عناوين IP إلى عناوين MAC داخل الشبكة المحلية | الواجهة الشبكية | ربط البيانات (الطبقة 2) |

| HTTP | نقل صفحات الويب (غير آمن، نص عادي) | التطبيق | التطبيقات (الطبقة 7) |

| HTTPS | نقل صفحات الويب بشكل آمن عبر تشفير TLS | التطبيق | التطبيقات (الطبقة 7) |

| FTP | نقل الملفات بين الأجهزة (نقل دفعات كبيرة) | التطبيق | التطبيقات (الطبقة 7) |

| SFTP | نقل الملفات بشكل آمن عبر SSH | التطبيق | التطبيقات (الطبقة 7) |

| SMTP | إرسال البريد الإلكتروني من العميل إلى الخادم | التطبيق | التطبيقات (الطبقة 7) |

| POP3 | استقبال البريد الإلكتروني من الخادم إلى العميل (تنزيل وحذف) | التطبيق | التطبيقات (الطبقة 7) |

| IMAP | استقبال البريد الإلكتروني (مزامنة دون حذف، عدة أجهزة) | التطبيق | التطبيقات (الطبقة 7) |

| DNS | تحويل أسماء النطاقات (مثل google.com) إلى عناوين IP | التطبيق | التطبيقات (الطبقة 7) |

| DHCP | توزيع عناوين IP تلقائيا على الأجهزة داخل الشبكة | التطبيق | التطبيقات (الطبقة 7) |

| Telnet | التحكم عن بعد في الأجهزة (غير آمن، قديم) | التطبيق | التطبيقات (الطبقة 7) |

| SSH | تحكم آمن عن بعد وتشفير كامل للاتصال | التطبيق | التطبيقات (الطبقة 7) |

| BGP | توجيه بين الشبكات الضخمة (العمود الفقري للإنترنت) | التطبيق | التطبيقات (الطبقة 7) |

| OSPF | توجيه ديناميكي داخلي داخل شبكة واحدة سريع التقارب | الإنترنت | الشبكة (الطبقة 3) |

| Ethernet | معيار الإطار المستخدم في الشبكات السلكية المحلية | الواجهة الشبكية | ربط البيانات (الطبقة 2) |

| Wi-Fi (802.11) | معيار الإطار والإشارات اللاسلكية للشبكات المنزلية | الواجهة الشبكية | ربط البيانات والفيزيائية |

2. بروتوكولات أمان الشبكة

في عالم تزداد فيه الهجمات الإلكترونية تعقيدا، تظهر بروتوكولات أمان الشبكة كخط الدفاع الأول. هذه البروتوكولات لا تنقل البيانات فقط، بل تقوم بـ ثلاث مهام رئيسية: التشفير (Encryption) لحماية السرية، والمصادقة (Authentication) للتحقق من هوية الأطراف، والتكامل (Integrity) للتأكد من أن البيانات لم يتم التلاعب بها أثناء النقل.

تعمل بروتوكولات الأمان عادة فوق بروتوكولات الاتصال أو بالتوازي معها. على سبيل المثال، بروتوكول TLS يعمل فوق TCP ليؤمن اتصالات HTTPS. كذلك بروتوكول IPsec يعمل داخل طبقة الإنترنت نفسها ليؤمن أي حركة مرور بين جهازين أو موقعين، وهو الأساس في شبكات VPN الحديثة.

جدول أهم بروتوكولات أمان الشبكة

| اسم البروتوكول | الوظيفة الأساسية | آلية العمل | الطبقة التقريبية |

|---|---|---|---|

| TLS (الإصدار 1.3) | تشفير قنوات الاتصال بين المتصفح والخادم، خلف HTTPS | مصافحة تشفير بمفاتيح عامة وخاصة + تشفير متماثل | طبقة التطبيق (فوق TCP) |

| SSL (قديم) | النسخة القديمة من TLS، غير آمنة حاليا ولا توصى باستخدامها | نفس آلية TLS ولكن بها ثغرات تاريخية | طبقة التطبيق (فوق TCP) |

| IPsec | تشفير حزم IP بالكامل (رأس الحزمة والحمولة) | وضعان: النقل (Transport) والنفق (Tunnel) | طبقة الإنترنت (الطبقة 3) |

| SSH | تشفير كامل لجلسة التحكم عن بعد ونقل الملفات الآمن (SFTP) | مصادقة بالمفتاح العام أو كلمة المرور | طبقة التطبيق |

| Kerberos | مصادقة قوية داخل الشبكات (خاصة مايكروسوفت أكتيف دايركتوري) | تذاكر مصادقة صادرة عن خادم موثوق | طبقة التطبيق |

| RADIUS | مصادقة مركزية للمستخدمين لأجهزة الشبكة (واي فاي، VPN) | خادم مركزي يصادق على طلبات الدخول | طبقة التطبيق |

| TACACS+ | مصادقة مركزية مع فصل بين الصلاحيات (خاص بأجهزة سيسكو) | مشابه لـ RADIUS لكن أكثر مرونة في التحكم | طبقة التطبيق |

| WPA2/WPA3 | أمان شبكات الواي فاي اللاسلكية (تشفير البيانات في الهواء) | استخدام بروتوكول (4-way handshake) و AES | طبقة ربط البيانات والفيزيائية |

| MACsec (802.1AE) | تشفير الإطارات داخل الشبكة المحلية السلكية (نقطة إلى نقطة) | تشفير على مستوى بطاقة الشبكة (Hardware) | طبقة ربط البيانات (الطبقة 2) |

3. بروتوكولات إدارة الشبكة

مع نمو الشبكات إلى المئات بل الآلاف من الأجهزة (أجهزة توجيه، مفاتيح تبديل، خوادم، جدران نارية) تصبح بروتوكولات إدارة الشبكة ضرورة لا غنى عنها. وظيفتها الأساسية هي مراقبة صحة وأداء الشبكة، وجمع البيانات عن حركة المرور، والكشف عن الأعطال، وأحيانا الدفع بتغييرات في التهيئة عن بعد دون تدخل بشري مباشر.

تعمل بروتوكولات الإدارة عادة ضمن بنية عميل-خادم، حيث يقوم خادم مركزي (مدير الشبكة NMS) بسؤال وكلاء (Agents) مثبتين على أجهزة الشبكة المختلفة. بعض هذه البروتوكولات يعتمد على جلب البيانات دوريا (Polling)، بينما تسمح بروتوكولات أخرى للأجهزة بـ إرسال إنذارات (Traps) فور حدوث مشكلة، مما يقلل وقت الاستجابة للمشكلات الحرجة.

جدول أهم بروتوكولات إدارة الشبكة

| اسم البروتوكول | الوظيفة الأساسية | طريقة العمل | الميزة الفريدة |

|---|---|---|---|

| SNMP (الإصدارات v1,v2c,v3) | أشهر بروتوكول لإدارة الشبكات، يجمع البيانات ويضبط التهيئات | خادم مركزي (Manager) يسأل وكلاء (Agents) محليين عبر قاعدة MIB | الإصدار v3 يضيف التشفير والمصادقة (آمن) |

| NETCONF | بروتوكول حديث لإدارة التهيئات (Configuration) خاصة لأجهزة الخدمة | يعمل فوق SSH ويستخدم لغة XML لقراءة وكتابة التهيئات | يعالج مشكلة “التغيير المتعدد” بأمان |

| RESTCONF | نسخة من NETCONF لكنها تعمل عبر واجهات برمجة تطبيقات REST API | يستخدم HTTP/HTTPS ويعيد البيانات بصيغة JSON أو XML | سهل التكامل مع أدوات السحابة والأتمتة |

| gNMI | بروتوكول إدارة حديث خاص بالأجهزة القابلة للبرمجة (من Google) | يستخدم gRPC ويجمع بين إدارة التهيئة ومراقبة الحالة | الأداء العالي والإدارة في نفس القناة |

| Syslog | بروتوكول بسيط لنقل سجلات الأحداث (Logs) من الأجهزة إلى خادم مركزي | يرسل رسائل نصية غير مشفرة (UDP) من الجهاز إلى الخادم | معيار فعلي لتدقيق الأحداث وجمع السجلات |

| NetFlow (من سيسكو) | جمع بيانات عن تدفقات حركة المرور (من، إلى، كمية البيانات) | يصدر الجهاز سجلاً لكل تدفق (Flow) يتكون من عدة حزم | يساعد في تحليل الأداء واكتشاف الهجمات |

| IPFIX | النسخة القياسية المفتوحة من NetFlow (بروتوكول RFC 7011) | معيار من IETF، مشابه لـ NetFlow لكنه أكثر مرونة وقابلية للتوسع | التوافق بين أجهزة بائعين مختلفين |

| ICMP (لأغراض الإدارة فقط) | أدوات التشخيص مثل Ping و Traceroute لاختبار الاتصال | إرسال طلب صدى (Echo Request) وانتظار رد (Echo Reply) | أداة أولية وسريعة لفحص ما إذا كان الجهاز حيا |

بروتوكولات الشبكة الأخرى الأقل أهمية

بالإضافة إلى الفئات الثلاث الرئيسية، هناك مجموعة من بروتوكولات الشبكة المتخصصة التي تؤدي وظائف محددة في سياقات ضيقة. هذه البروتوكولات ليست أقل قيمة، لكنها أقل شيوعا في الشبكات العامة أو اليومية. نذكر منها على سبيل المثال لا الحصر:

بروتوكول NTP (Network Time Protocol): مهمته مزامنة الساعات بين جميع أجهزة الشبكة بدقة تصل إلى المللي ثانية. تستخدمه السجلات الأمنية والمصادقات الزمنية بكثافة.

بروتوكول LLDP (Link Layer Discovery Protocol): يسمح للأجهزة المجاورة في الشبكة المحلية باكتشاف هوية وقدرات بعضها البعض تلقائيا (مثل منفذ التوصيل، نوع الجهاز، سرعته). مفيد في توثيق طوبولوجيا الشبكة (Network Topology).

بروتوكول LACP (Link Aggregation Control Protocol): يجمع بين عدة منافذ فيزيائية لتكوين رابط واحد منطقي عالي السرعة وموفر للنسخ الاحتياطي. متى فشل منفذ، يستمر العمل عبر المنافذ الأخرى.

بروتوكول VRRP (Virtual Router Redundancy Protocol): يوفر بوابة افتراضية احتياطية بحيث عند تعطل جهاز التوجيه الأساسي (Router)، يتولى جهاز ثان المهمة تلقائيا دون أن تشعر الأجهزة بذلك.

بروتوكول PTP (Precision Time Protocol): إصدار أكثر دقة من NTP يستخدم في أنظمة التمويل والصناعة حيث تحتاج التوقيت إلى دقة نانو ثانية (أجزاء من المليار من الثانية).

هذه البروتوكولات تظهر غالبا في الشبكات المتوسطة والكبيرة، أو في البيئات الصناعية والعلمية. فهمها يمنحك سلطة موضوعية أعمق في هندسة الشبكات المتخصصة.

هل VPN يعنبر بروتوكول للشبكة؟

VPN (Virtual Private Network) ليست بروتوكولا واحدا بل إطار عمل يجمع بين بروتوكول النفق (Tunneling) وبروتوكول التشفير (Encryption). بروتوكولات النفق تحدد كيفية تغليف الحزمة الأصلية داخل حزمة جديدة. بروتوكولات التشفير تحدد كيفية إخفاء المحتوى. من أهم بروتوكولات VPN الشائعة:

- IPsec (Internet Protocol Security): أقوى بروتوكول مستخدم في VPN، يعمل في طبقة الإنترنت (الطبقة 3). يمتلك وضعين (نقل وتشفير الحمولة فقط، أو نفق وتشفير الحزمة كاملة مع الرأس). يعتمد غالبا على IKE (Internet Key Exchange) لإدارة المفاتيح.

- OpenVPN: بروتوكول مفتوح المصدر وآمن جدا، يعمل عادة فوق UDP أو TCP على المنفذ 1194. يستخدم مكتبة OpenSSL للتشفير. يعتبر الخيار الأمثل للشبكات المنزلية والشركات الصغيرة.

- WireGuard: بروتوكول VPN حديث (2019)، خفيف جدا وسريع، يتميز ببساطة كود المصدر (أقل من 4000 سطر). يعتمد على تشفير حديث مثل ChaCha20. يحل محل البروتوكولات القديمة والبطيئة.

- L2TP/IPsec (Layer 2 Tunneling Protocol): بروتوكول قديم لكنه مستخدم بكثرة. يوفر L2TP النفق (بدون تشفير)، ثم يضاف إليه IPsec لتوفير التشفير. يعمل على المنفذ 1701 ويستخدم UDP.

- PPTP (Point-to-Point Tunneling Protocol): بروتوكول قديم جدا (من أيام Windows 95) به ثغرات أمنية خطيرة. لا يستخدم نهائيا في أي شبكة حديثة. نذكره هنا للتوعية فقط.

جدول أهم بروتوكولات أمان الشبكة (شامل VPN)

| اسم البروتوكول | الوظيفة الأساسية | آلية العمل الرئيسية | الطبقة التقريبية |

|---|---|---|---|

| TLS (الإصدار 1.3) | تشفير قنوات الاتصال بين المتصفح والخادم (HTTPS) | مصافحة تشفير بمفاتيح عامة + تشفير متماثل | طبقة التطبيق (فوق TCP) |

| IPsec | تشفير حزم IP بالكامل، أساس VPN من النوع (Site-to-Site) | وضع النفق (نفق مشفر) أو النقل (تشفير الحمولة فقط) | طبقة الإنترنت (الطبقة 3) |

| OpenVPN | تشفير اتصال VPN كامل، مفتوح المصدر وشديد الأمان | يعمل فوق UDP/TCP، يستخدم مكتبة OpenSSL | طبقة التطبيق (مرن) |

| WireGuard | بروتوكول VPN حديث، خفيف وسريع جدا | كود بسيط، يستخدم تشفير ChaCha20 | طبقة التطبيق (مرن) |

| L2TP/IPsec | نفق من الطبقة 2 مع تشفير IPsec (VPN قديم لكنه شائع) | L2TP ينشئ النفق، IPsec يؤمنه | طبقة ربط البيانات (L2TP) + إنترنت (IPsec) |

| IKE (الإصداران 1 و 2) | إدارة مفاتيح التشفير والمصادقة لبروتوكول IPsec | يقوم بالتفاوض على خوارزميات التشفير وتبادل المفاتيح | جزء من IPsec (طبقة التطبيق غالبا) |

| SSH | تشفير كامل للتحكم عن بعد ونقل الملفات الآمن (SFTP) | مصادقة بالمفتاح العام أو كلمة المرور | طبقة التطبيق |

| Kerberos | مصادقة قوية داخل الشبكات (خاصة مايكروسوفت أكتيف دايركتوري) | تذاكر مصادقة صادرة عن خادم موثوق | طبقة التطبيق |

| RADIUS | مصادقة مركزية للمستخدمين (واي فاي، VPN، التبديل) | خادم مركزي يصادق طلبات الدخول | طبقة التطبيق |

| WPA2/WPA3 | أمان شبكات الواي فاي اللاسلكية | بروتوكول (4-way handshake) وتشفير AES | طبقة ربط البيانات والفيزيائية |

| PPTP | (غير آمن، لا يستخدم) نفق VPN قديم | تشفير MPPE ضعيف وقابل للاختراق | طبقة ربط البيانات |

ملاحظة مهمة: اختيار بروتوكول VPN المناسب يعتمد على متطلباتك. WireGuard مثالي للسرعة والهواتف الذكية، OpenVPN معيار موثوق للشركات، IPsec ضروري لربط فروع الشركات الكبيرة. لا تستخدم PPTP أبدا تحت أي ظرف.

ما هي بروتوكولات الشبكة التي تستخدمها أجهزة التوجيه (Routers)؟

أجهزة التوجيه (Routers) لا تستخدم بروتوكولات الاتصال المعتادة لنقل بيانات المستخدم، بل تعتمد على فئة خاصة من البروتوكولات تسمى بروتوكولات التوجيه (Routing Protocols). مهمة هذه البروتوكولات الأساسية هي اكتشاف المسارات الأكثر كفاءة بين أجهزة التوجيه المختلفة، وبناء جدول توجيه (Routing Table) ديناميكي يتم تحديثه تلقائيا كلما تغيرت حالة الشبكة. من أهم هذه البروتوكولات:

أولا، بروتوكول بوابة الحدود (BGP – Border Gateway Protocol)

يعمل في طبقة التطبيق، وتستخدمه الشبكات الضخمة (مثل مزودي خدمة الإنترنت) للإعلان عن عناوين IP التي تتحكم بها. تسمح هذه المعلومات لأجهزة التوجيه باتخاذ قرار حاسم: أي الشبكات يجب أن تمر عبر حزم البيانات في طريقها إلى وجهاتها. BGP هو عمود الإنترنيت الفقري، وهو المسؤول عن ربط شبكات العالم ببعضها البعض.

ثانيا، بروتوكول التوجيه الداخلي المحسن (EIGRP – Enhanced Interior Gateway Routing Protocol)

وهو بروتوكول طورته شركة سيسكو. يقوم هذا البروتوكول بـ قياس المسافات بين أجهزة التوجيه، ثم يحدث تلقائيا سجل أفضل المسارات (جدول التوجيه) لدى كل جهاز توجيه. كما يبث هذه التحديثات إلى أجهزة التوجيه الأخرى داخل الشبكة نفسها، مما يضمن تقارب سريع عند حدوث أي تغيير.

ثالثا، بروتوكول أقصر مسار مفتوح أولا (OSPF – Open Shortest Path First)

وهو بروتوكول مفتوح المصدر ومعيار صناعي واسع الاستخدام داخل الشبكات المتوسطة والكبيرة. يحسب OSPF المسارات الأكثر كفاءة بناء على عوامل متعددة وليس المسافة فقط. من أهم هذه العوامل: المسافة الفيزيائية (عدد القفزات)، و سعة النطاق الترددي (Bandwidth) المتاحة على كل رابط، وأحيانا زمن التأخير (Latency) والحمل (Load). هذا يجعله أكثر مرونة من البروتوكولات القديمة.

رابعا، بروتوكول معلومات التوجيه (RIP – Routing Information Protocol)

بروتوكول قديم من الجيل الأول لبروتوكولات التوجيه. يعمل RIP أيضا في طبقة التطبيق، ويقوم بقياس المسافات بين أجهزة التوجيه بعدد القفزات (Hops) فقط، بحد أقصى 15 قفزة. بسبب بطء تقاربه (Convergence) و عدم قدرته على التعامل مع الشبكات الكبيرة، أصبح RIP نادر الاستخدام اليوم، لكنه باق في بعض الكتب الأكاديمية كأساس تعليمي لفهم مفهوم التوجيه.

خلاصة مهمة: بروتوكولات التوجيه مثل BGP و OSPF و EIGRP لا تنقل ملفات أو صور أو فيديوهات، بل تتبادل خرائط الشبكة و تحديثات المسارات فقط. بدونها، كانت أجهزة التوجيه تعمل في عزلة تامة، وكانت حزمة البيانات تضيع في أول عقدة (Hop) بعد جهازك.

هل بروتوكولات الشبكة “مربحة” بشكل مباشر؟

الإجابة المختصرة هي: لا، البروتوكولات في حد ذاتها ليست منتجات تباع. لا يمكنك شراء أو بيع بروتوكول مثل TCP/IP أو HTTP، لأنه ملكية عامة (Public Domain) و معيار مفتوح (Open Standard) تنشره منظمات مثل IETF مجانا للجميع. لذلك، لا يمكن لبروتوكول الشبكة أن يكون مربحا بشكل مباشر كمنتج تجاري يحقق إيرادات.

ولكن، هنا يكمن السر الحقيقي. بروتوكولات الشبكة تمثل المحرك الأساسي غير المرئي للربح في الاقتصاد الرقمي الحديث. هي الأساس الذي تبنى عليه كل الإمبراطوريات الرقمية المربحة. دعنا نأخذ أمثلة واقعية:

1. التجارة الإلكترونية عبر بروتوكول HTTPS

كل عملية بيع تتم على منصات التجارة الالكترونية مثل أمازون أو علي بابا أو Shopify تعتمد على بروتوكول HTTPS (وهو HTTP فوق SSL/TLS) لتأمين نقل بيانات بطاقات الائتمان والمعلومات الشخصية. هل بروتوكول HTTPS نفسه مربح؟ لا، بالطبع لا. لكنه مكن أمازون وحدها من تحقيق أرباح تجاوزت 500 مليار دولار في السنوات الأخيرة. البروتوكول هو الطريق، وليس السيارة التي تحمل البضائع.

2. الخدمات المصرفية عبر الإنترنت وواجهات برمجة التطبيقات (APIs)

بروتوكولات مثل SOAP (بروتوكول الوصول إلى الكائنات البسيطة) و REST (نقل حالة التمثيل) تسمح للبنوك والمؤسسات المالية بتقديم خدمات رقمية آمنة. هذه البروتوكولات تقلل التكاليف التشغيلية (مثل إغلاق الفروع) و تزيد الإيرادات (مثل الرسوم على التحويلات الإلكترونية). البنك الذي يستخدم بروتوكولات آمنة وموثوقة يكتسب ثقة العملاء، وهذه الثقة تترجم مباشرة إلى أرباح أعلى.

3. الإنترنت نفسه كمنصة

اختراع حزمة بروتوكولات الإنترنت (TCP/IP) هو الذي حول الإنترنت من أداة عسكرية وأكاديمية محدودة في سبعينيات وثمانينيات القرن الماضي إلى منصة اقتصادية عالمية تتيح اليوم تجارة تقدر قيمتها بتريليونات الدولارات سنويا. بدون TCP/IP، لم يكن هناك يوتيوب، أو جوجل، أو فيسبوك، أو تيك توك، أو أوبر، أو أي من عمالقة الاقتصاد الرقمي. البروتوكولات هي التي أزالت الحواجز أمام الابتكار، مما سمح لشركات ناشئة صغيرة أن تصبح إمبراطوريات عالمية خلال عقد واحد.

4. الخلاصة الاقتصادية

بروتوكولات الشبكة ليست مربحة بشكل مباشر، لكنها تحقق قيمة اقتصادية هائلة (Economic Value) تجعل الأنشطة التجارية الرقمية ممكنة وفعالة وآمنة. يمكنك تشبيهها بـ الطرق والجسور في الاقتصاد التقليدي. الطريق السريع نفسه لا يبيع تذاكر، لكنه يمكن حركة البضائع والخدمات التي تدر أرباحا هائلة. العائد الحقيقي على الاستثمار في بروتوكولات الشبكة يأتي من التطبيقات والخدمات التي تبنى فوقها، وليس من بيع البروتوكول نفسه.

كيف تُستخدم البروتوكولات في الهجمات السيبرانية؟

كما هو الحال في أي جانب من جوانب الحوسبة السحابية، يمكن للمهاجمين استغلال آلية عمل بروتوكولات الشبكات لاختراق الأنظمة أو إغراقها. تستخدم العديد من هذه البروتوكولات معظم الهجمات السيبرانية مثل هجمات الحرمان من الخدمة الموزعة (DDoS).

على سبيل المثال، في هجوم SYN flood، يستغل المهاجم آلية عمل بروتوكول TCP. يرسل حزم SYN بشكل متكرر لبدء عملية مصافحة TCP مع الخادم، حتى يعجز الخادم عن تقديم الخدمة للمستخدمين الشرعيين بسبب استهلاك موارده بسبب اتصالات TCP الوهمية.

تقدم ARIA Cybersecurity Solutions، وهي شركة حقيقية متخصصة في مجال حماية البنية التحتية والأمن السيبراني. حلولا متعددة لإيقاف هذه الهجمات الإلكترونية وغيرها. يمكن لخدمة Arian Shield التخفيف من حدة الهجمات على الطبقات 3 و 4 و 7 من نموذج OSI. في حالة هجوم SYN flood، تتولى أريان عملية مصافحة TCP نيابة عن الخادم، بحيث لا تستنزف موارد الخادم بسبب اتصالات TCP المفتوحة.

الخاتمة

بروتوكولات الشبكة Network Protocols هي اللغة السرية التي تجعل الإنترنت ممكنا. بدونها، تتحول أجهزة الحاسوب إلى جزر معزولة لا تتواصل مع بعضها. في هذا المقال، تعرفت على تعريفها، طبقات عملها، أنواعها الثلاثة (الاتصال، الأمان، الإدارة)، وآليات التوجيه التي تستخدمها أجهزة التوجيه (Routers).

أدركنا أيضا أن هذه البروتوكولات ليست مربحة بشكل مباشر لأنها معايير مفتوحة وملكية عامة، لكنها تمكن كل الخدمات الرقمية المربحة من التجارة الإلكترونية إلى الخدمات المصرفية عبر الإنترنت. كما رأينا كيف يمكن استغلالها في الهجمات السيبرانية مثل SYN flood، والحلول الدفاعية المتاحة.

ختاما، فهم بروتوكولات الشبكة يمنحك قوة حقيقية في العالم الرقمي. هذا المحتوى تعليمي تثقيفي ولا يغني عن استشارة مهندس شبكات معتمد في التطبيقات الحيوية.

تنبيه من وسام ويب: استشر متخصصا قبل تطبيق أي إعدادات على شبكة حقيقية.