ما هو Advanced Threat Protection؟ تعرف على تقنيات الحماية المتقدمة من التهديدات

تعتبر الحماية المتقدمة من التهديدات Advanced Threat Protection (ATP) من العناصر الجوهرية في مجال الأمن السيبراني، خاصة مع تزايد الاعتماد الكبير على الأنظمة الرقمية، والحوسبة السحابية، والتطبيقات الذكية. فـ الهجمات السيبرانية اليوم باتت أكثر تطوراً وتعقيداً من أي وقت مضى، ولم تعد برامج مكافحة الفيروسات التقليدية كافية لحماية الأنظمة والشبكات من التهديدات المتقدمة التي تستهدف المؤسسات والأفراد على حد سواء.

ونتيجة لهذا التصاعد في خطورة الهجمات، برزت تقنيات الحماية المتقدمة من التهديدات كخط دفاع متقدم قادر على اكتشاف الهجمات غير المعروفة، وتحليل سلوك البرمجيات الخبيثة، بل والاستباق في التصدي للهجمات قبل حدوث أي اختراق فعلي.

تعتمد هذه الأنظمة المتطورة على آليات حديثة، أبرزها: الذكاء الاصطناعي، تحليل السلوك، التعلم الآلي، تحليل البيانات الضخمة، بالإضافة إلى أنظمة الاستجابة التلقائية. وتساهم هذه التقنيات مجتمعة في تعزيز قدرة المؤسسات على الحفاظ على أمان معلوماتها، ومعالجة التهديدات بشكل استباقي يحول دون تفاقمها.

في هذا الدليل الشامل، سنتناول بالتفصيل جوهر Advanced Threat Protection، ونشرح آلية عمله، وأهم التقنيات والأدوات المستخدمة فيه، إلى جانب ضرورة وجوده كـ ركيزة أساسية في أي استراتيجية أمن سيبراني حديثة. كما سنستعرض كيفية تأثير ATP في تحسين استراتيجيات الأمان لدى المؤسسات، ودوره المحوري في دعم جهود الحماية في مواجهة التهديدات المتطورة.

جدول المحتويات

- ما هو Advanced Threat Protection؟

- كيف تعمل Advanced Threat Protection ؟

- الطبقة الأولى: الكشف القائم على التوقيع (Signature-based Detection)

- الطبقة الثانية: تحليل السلوك (Behavioral Analysis)

- الطبقة الثالثة: خوارزميات التعلم الآلي (Machine Learning Algorithms)

- الطبقة الرابعة: الحماية (Sandboxing)

- الطبقة الخامسة: الاستخبارات الأمنية (Threat Intelligence)

- الطبقة السادسة: الاستجابة التلقائية (Automated Response)

- مكونات نظام Advanced Threat Protection

- المكون الأول: حماية نقاط النهاية (Endpoint Protection)

- المكون الثاني: أمن البريد الإلكتروني (Email Security – ATP Email)

- المكون الثالث: أمن الشبكات (Network Security)

- المكون الرابع: تحليل البيانات الأمنية (Security Analytics)

- المكون الخامس: الاستجابة للحوادث الأمنية (Incident Response)

- المكون السادس: إدارة الثغرات (Vulnerability Management)

- أهمية Advanced Threat Protection

- لماذا تحتاج المؤسسات إلى Advanced Threat Protection؟

- الفرق بين الحماية التقليدية وAdvanced Threat Protection

- أنواع الهجمات التي تستهدف الأنظمة الحديثة

- الحماية المتقدمة من التهديدات (ATP) مقابل التهديدات المستهدفة (APT)

- دور الذكاء الاصطناعي في Advanced Threat Protection

- أشهر أنظمة Advanced Threat Protection في العالم

- مقارنة بين أشهر حلول Advanced Threat Protection

- كيف تطبق Advanced Threat Protection في مؤسستك؟

- أفضل الممارسات لتعزيز الأمن السيبراني

- مستقبل Advanced Threat Protection

- خاتمة

ما هو Advanced Threat Protection؟

الحماية المتقدمة من التهديدات (Advanced Threat Protection – ATP) هي منصة أمنية متكاملة تجمع بين قدرات الكشف المتقدم، التحليل السلوكي في الزمن الحقيقي، والاستجابة التلقائية لمواجهة الهجمات السيبرانية المتطورة، بما في ذلك التهديدات غير المعروفة (Zero-day) وهجمات اليوم صفر التي تتجاوز تماماً قدرات حلول الأمن التقليدية مثل مكافحة الفيروسات وجدار الحماية العادي.

على عكس الأنظمة التقليدية التي تعتمد على قواعد التوقيعات (Signatures) المعروفة، تعمل تقنيات ATP عبر طبقات دفاع متعددة تشمل: البريد الإلكتروني، نقاط النهاية (الأجهزة)، السيرفرات، والبيئات السحابية. تستخدم هذه الأنظمة مزيجاً من الذكاء الاصطناعي، التعلم الآلي، تحليل السلوك (UEBA)، وتقنيات “الحماية” (Sandboxing) لعزل الملفات المشبوهة وتحليل سلوكها في بيئة آمنة قبل وصولها إلى المستخدم النهائي.

والأهم من ذلك، أن ATP لا يقتصر على الاكتشاف، بل يمتد إلى الاستجابة الفورية، مثل عزل جهاز مخترق تلقائياً، أو حذف بريد إلكتروني ضار من جميع صناديق البريد خلال ثوان، حتى بعد فتحه من قبل المستخدم. وهذا ما يجعل ATP حلاً استباقياً وليس رد فعل بعد وقوع الاختراق.

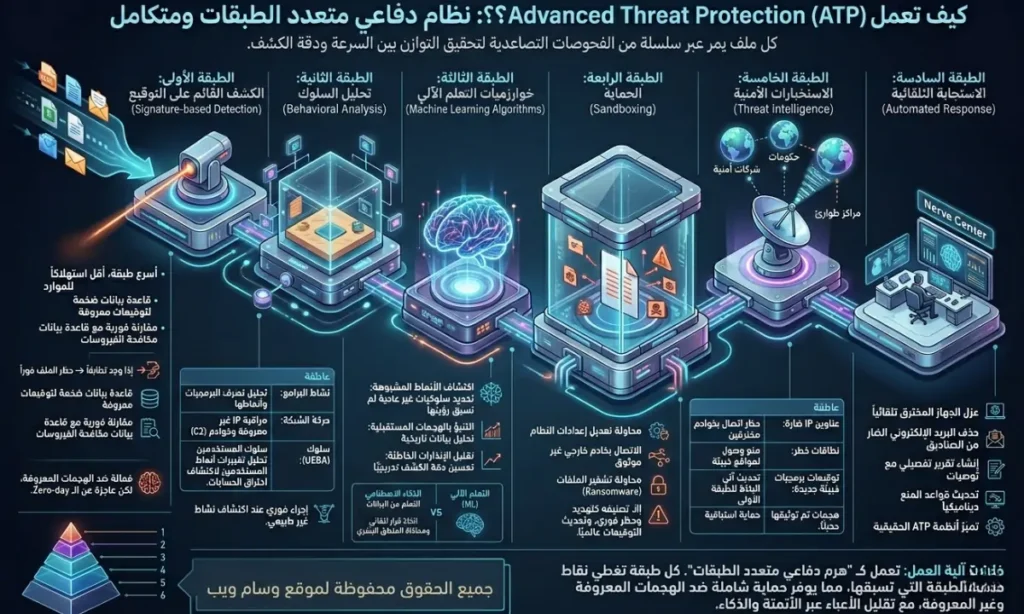

كيف تعمل Advanced Threat Protection؟

تعمل أنظمة الحماية المتقدمة من التهديدات (ATP) عبر طبقات دفاع متعددة ومتكاملة، حيث يمر كل ملف أو حزمة بيانات أو بريد إلكتروني عبر سلسلة من الفحوصات التصاعدية. فإذا اجتاز التهديد طبقة واحدة، تنتظره الطبقة التالية الأكثر تعقيداً. هذه المنهجية تضمن تحقيق التوازن المثالي بين سرعة الأداء ودقة الكشف.

فيما يلي تفصيل لطبقات العمل الأساسية في أي نظام ATP حديث:

الطبقة الأولى: الكشف القائم على التوقيع (Signature-based Detection)

هذه هي أسرع طبقة دفاع وأقلها استهلاكاً للموارد. يعتمد النظام على قاعدة بيانات ضخمة تحتوي على توقيعات رقمية فريدة للبرمجيات الخبيثة المعروفة سابقاً (مثل قواعد بيانات مكافحة الفيروسات التقليدية). عند ورود ملف، يقوم النظام بمقارنة توقيعه الرقمي مع هذه القاعدة.

- إذا وجد تطابقاً: يتم حظر الملف فوراً.

- إذا لم يجد تطابقاً: ينتقل الملف إلى الطبقة التالية.

هذه الطبقة فعالة ضد الهجمات المعروفة، لكنها عاجزة تماماً عن اكتشاف الهجمات غير المعروفة (Zero-day) – وهنا يأتي دور الطبقات المتقدمة.

الطبقة الثانية: تحليل السلوك (Behavioral Analysis)

بعد تخطي الملف لفحص التوقيعات، يبدأ نظام ATP بمراقبته في الزمن الحقيقي من خلال ثلاث زوايا رئيسية:

| نوع التحليل | الوصف |

|---|---|

| نشاط البرامج | تحليل كيفية تصرف البرمجيات داخل النظام، وهل تتبع أنماطاً سلوكية طبيعية أم تحاول إجراء تغييرات غير مألوفة. |

| حركة الشبكة | مراقبة تدفق البيانات عبر الشبكة للكشف عن محاولات الاتصال بـ عناوين IP غير معروفة أو خوادم قيادة وتحكم (C2) تابعة للمخترقين. |

| سلوك المستخدمين (UEBA) | تتبع تفاعلات المستخدمين مع النظام، وتحليل أنماطهم السلوكية للكشف عن أي تغييرات مفاجئة قد تشير إلى اختراق حساب أو تهديد داخلي. |

إذا اكتشف النظام نشاطاً غير طبيعي في أي من هذه الجوانب، يتم اعتبار الملف أو السلوك تهديداً محتملاً، مع اتخاذ إجراء فوري (عزل، حظر، أو إرسال إلى الحماية).

الطبقة الثالثة: خوارزميات التعلم الآلي (Machine Learning Algorithms)

هنا تظهر القوة الحقيقية لأنظمة ATP الحديثة. يتم تدريب نماذج التعلم الآلي على ملايين العينات من البرمجيات الخبيثة والسليمة، مما يمكنها من:

- اكتشاف الأنماط المشبوهة: تحديد سلوكيات غير عادية حتى لو لم يسبق رؤيتها من قبل.

- التنبؤ بالهجمات المستقبلية: من خلال تحليل البيانات التاريخية، يمكن للنظام توقع أنماط هجوم جديدة قبل ظهورها.

- تقليل الإنذارات الخاطئة (False Positives): تحسين دقة الكشف بشكل تدريجي، مما يريح فرق الأمن من مئات التنبيهات الوهمية يومياً.

الفرق بين الذكاء الاصطناعي والتعلم الآلي في هذا السياق:

التعلم الآلي هو قدرة النظام على التعلم من البيانات وتحسين أدائه بمرور الوقت. أما الذكاء الاصطناعي فهو الأوسع، ويشمل التعلم الآلي بالإضافة إلى قدرات اتخاذ القرار التلقائي ومحاكاة المنطق البشري.

مقالة ذات صلة: التعلم الآلي: فهم أساسيات تعلم الآلة (Machine Learning) وتطبيقاته المتقدمة.

الطبقة الرابعة: الحماية (Sandboxing)

عندما لا تستطيع الطبقات السابقة الجزم بطبيعة ملف ما (ليس خبيثاً معروفاً، لكن سلوكه ليس طبيعياً تماماً)، يتم إرساله إلى بيئة معزولة وآمنة تسمى Sandbox. داخل هذه البيئة، يتم تشغيل الملف وتحليل سلوكه دون أي خطر على الشبكة الحقيقية.

أمثلة على السلوكيات التي تفضح الملف الخبيث داخل الـ Sandbox:

- محاولة تعديل إعدادات النظام أو الكتابة في مسارات نظام حساسة.

- الاتصال بخادم خارجي غير موثوق لاستقبال أوامر أو تسريب بيانات.

- محاولة تشفير الملفات (وهو سلوك نموذجي لهجمات الفدية Ransomware).

إذا أظهر الملف أياً من هذه السلوكيات، يتم تصنيفه كتهديد، وحظر فوري، وتحديث قواعد بيانات التوقيعات لجميع العملاء لحمايتهم من نفس العينة في المستقبل.

الطبقة الخامسة: الاستخبارات الأمنية (Threat Intelligence)

لا تعمل أنظمة ATP بمعزل عن العالم الخارجي. فهي تتصل بشكل مستمر بـ قواعد بيانات عالمية للاستخبارات الأمنية، يتم تحديثها لحظة بلحظة من آلاف المصادر (الشركات الأمنية، الحكومات، مراكز الاستجابة للطوارئ).

أبرز ما توفره هذه القواعد:

| العنصر | الفائدة |

|---|---|

| عناوين IP ضارة | حظر أي اتصال بخوادم معروفة بانتمائها للمخترقين. |

| نطاقات (Domains) خطيرة | منع الوصول إلى مواقع معروفة بتوزيع البرمجيات الخبيثة أو التصيد. |

| توقيعات برمجيات خبيثة جديدة | تحديث الطبقة الأولى (الكشف بالتوقيع) بشكل آني. |

| هجمات تم توثيقها حديثاً | توفير حماية استباقية ضد هجمات لم تصل المؤسسة بعد. |

الطبقة السادسة: الاستجابة التلقائية (Automated Response)

وهي ما تميز أنظمة ATP الحقيقية عن مجرد أدوات كشف متقدمة. عند تأكد النظام من وجود اختراق:

- يتم عزل الجهاز المخترق تلقائياً عن باقي الشبكة.

- يتم حذف البريد الإلكتروني الضار من جميع صناديق البريد (حتى تلك التي فتحته بالفعل).

- يتم إنشاء تقرير تفصيلي مع توصيات للإجراءات التصحيحية.

- يتم تحديث قواعد المنع لمنع تكرار نفس الهجوم.

خلاصة آلية العمل:

باختصار، تعمل أنظمة Advanced Threat Protection مثل هرم دفاعي متعدد الطبقات:

التوقيعات ← تحليل السلوك ← التعلم الآلي ← الحماية ← الاستخبارات ← الاستجابة التلقائية

كل طبقة تغطي نقاط ضعف الطبقة التي تسبقها، مما يوفر حماية شاملة ضد الهجمات السيبرانية المعروفة وغير المعروفة، مع تقليل الأعباء على فرق الأمن عبر الأتمتة والذكاء.

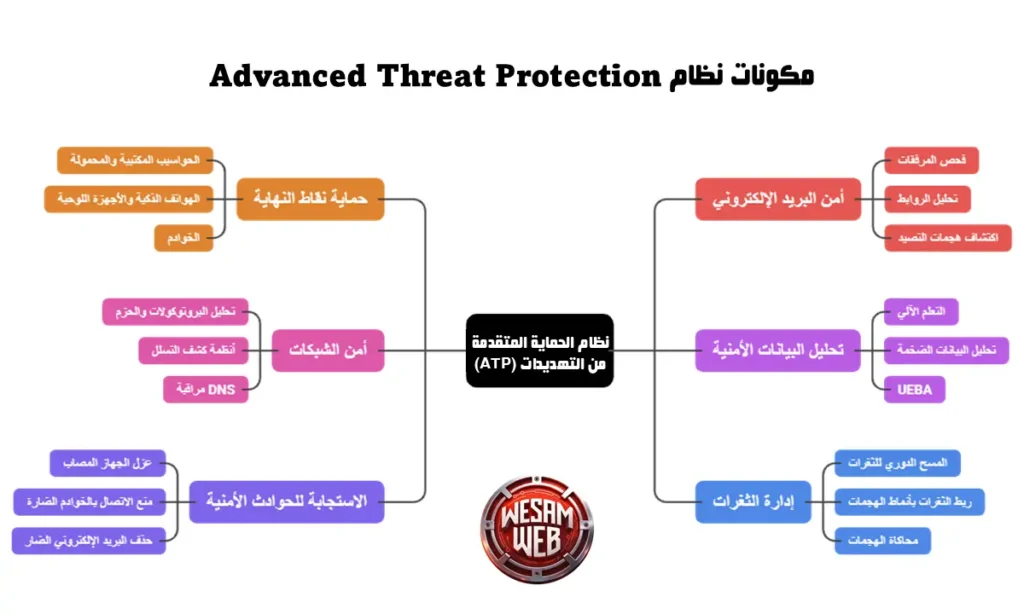

مكونات نظام Advanced Threat Protection

يتكون نظام الحماية المتقدمة من التهديدات (ATP) من منظومة متكاملة من المكونات، يعمل كل منها كحلقة في سلسلة دفاع متماسكة. فبدلاً من الاعتماد على أداة واحدة، تتداخل هذه المكونات وتتبادل المعلومات لحظة بلحظة، مما يوفر حماية شاملة متعددة الطبقات ضد الهجمات السيبرانية المتطورة.

وفيما يلي تفصيل لأبرز هذه المكونات، مرتبة حسب طبقات الدفاع من الداخل إلى الخارج:

المكون الأول: حماية نقاط النهاية (Endpoint Protection)

تعتبر نقاط النهاية، وهي الأجهزة التي يتفاعل معها المستخدمون مباشرة، أضعف حلقات سلسلة الدفاع وأكثرها عرضة للخطر. لذلك، يبدأ نظام الحماية المتقدمة من التهديدات (ATP) بحماية هذه النقاط من خلال:

| نوع الجهاز | دور الحماية ضمن ATP |

|---|---|

| الحواسيب المكتبية والمحمولة | حماية من البرمجيات الخبيثة، هجمات الفدية، والتهديدات غير المعروفة عبر التحليل السلوكي المحلي. |

| الهواتف الذكية والأجهزة اللوحية | تأمين التطبيقات، الروابط، والملفات المرفقة في بيئات iOS و Android، خاصة مع انتشار التهديدات المتنقلة. |

| الخوادم (Servers) | حماية الخوادم التي تستضيف التطبيقات الحيوية والبيانات الحساسة من الاختراقات الجانبية والحركة الأفقية للمهاجم. |

ملاحظة مهمة: حماية نقاط النهاية في ATP تختلف عن مضادات الفيروسات التقليدية، لأنها تعتمد على التحليل السلوكي والحماية (Sandboxing) وليس فقط على التوقيعات.

المكون الثاني: أمن البريد الإلكتروني (Email Security – ATP Email)

هذا المكون غائب عن النص الأصلي، وهو من أهم مكونات ATP بل وربما الأكثر استخداماً. يُعد البريد الإلكتروني القناة الأولى لاختراق المؤسسات (أكثر من 90% من الهجمات تبدأ ببريد إلكتروني).

وظائف هذا المكون:

- فحص المرفقات في بيئة معزولة (Sandbox) قبل وصولها إلى المستخدم.

- تحليل الروابط (URLs) في الزمن الحقيقي، وإعادة كتابتها لفحصها عند النقر.

- اكتشاف هجمات التصيد (Phishing) المتقدمة التي تتجاوز المرشحات التقليدية.

- إزالة البريد الضار تلقائياً من جميع صناديق البريد حتى بعد فتحه.

المكون الثالث: أمن الشبكات (Network Security)

بعد تأمين نقاط النهاية والبريد الإلكتروني، يأتي دور مراقبة حركة البيانات داخل الشبكة وخارجها. يقوم هذا المكون بـ:

- تحليل البروتوكولات والحزم (Packets) لتحديد السلوكيات غير الاعتيادية مثل الاتصال بخوادم قيادة وتحكم (C2).

- استخدام أنظمة كشف التسلل (IDS) وأنظمة منع التسلل (IPS) لاكتشاف ومنع الهجمات أثناء عبورها للشبكة.

- مراقبة DNS للكشف عن محاولات الوصول إلى نطاقات ضارة معروفة لدى استخبارات التهديدات.

المكون الرابع: تحليل البيانات الأمنية (Security Analytics)

هنا يكمن عقل النظام. يعتمد ATP على تحليل ملايين السجلات الأمنية (Logs) في الزمن الحقيقي وشبه الحقيقي، وذلك من خلال:

| التقنية | الدور داخل ATP |

|---|---|

| التعلم الآلي (Machine Learning) | التدريب على ملايين العينات للتمييز بين السلوك الخبيث والسليم. |

| تحليل البيانات الضخمة (Big Data Analytics) | معالجة كميات هائلة من الأحداث الأمنية لا يمكن للبشر تحليلها يدوياً. |

| UEBA (تحليل سلوك المستخدمين والكيانات) | كشف الحسابات المخترقة عبر ملاحظة تغيرات مفاجئة في نمط السلوك. |

الهدف: اكتشاف الهجمات قبل وقوعها أو في أسرع لحظة ممكنة بعد بدئها.

المكون الخامس: الاستجابة للحوادث الأمنية (Incident Response)

عند اكتشاف تهديد، وهذا هو الفرق الجوهري، فإن نظام الحماية المتقدمة من التهديدات لا يكتفي بالتنبيه فحسب، بل يتخذ أيضًا إجراءً فوريًا وتلقائيًا:

- عزل الجهاز المصاب تلقائياً عن باقي الشبكة لمنع الحركة الأفقية للمهاجم.

- منع الاتصال بالخوادم الضارة على مستوى الشبكة ونقطة النهاية.

- حذف البريد الإلكتروني الضار من جميع صناديق البريد (حتى المقروءة).

- إرسال تنبيه مفصل لفريق الأمن يتضمن: نوع التهديد، الجهاز المصاب، التوصيات المقترحة.

- إنشاء نسخة احتياطية آمنة من الملفات قبل إجراء الحذف أو العزل (في بعض الحلول المتقدمة).

المكون السادس: إدارة الثغرات (Vulnerability Management)

رغم أنه ليس مكوناً مباشراً في كل حلول ATP، إلا أن أفضل الأنظمة تدمج المسح الدوري للثغرات ضمن منصتها، وذلك لـ:

- تحديد نقاط الضعف في الأنظمة قبل أن يستغلها المهاجم.

- ربط الثغرات بأنماط الهجمات المعروفة لتحديد أولويات الإصلاح.

- محاكاة الهجمات (Breach & Attack Simulation) لاختبار فعالية طبقات الدفاع.

أهمية Advanced Threat Protection

بعد أن استعرضنا آلية العمل والمكونات، يبرز سؤال مشروع: لماذا كل هذه التعقيدات؟ أليست حلول الأمن التقليدية كافية؟

الحقيقة أن الإجابة القصيرة هي: لا، لم تعد كافية أبداً. وفيما يلي الأسباب الجوهرية التي تجعل أنظمة ATP ضرورة ملحة وليس رفاهية تقنية:

1: كشف التهديدات التي تخفى على الحلول التقليدية

تعتمد الحلول التقليدية (مثل مضادات الفيروسات العادية وجدران الحماية من الجيل الأول) على قواعد توقيعات ثابتة. وهذا يعني أنها عاجزة تماماً عن اكتشاف:

- الهجمات غير المعروفة (Zero-day exploits) – وهي ثغرات لا يعرفها حتى البائعون الأمنيون.

- الهجمات عديمة الملفات (Fileless attacks) – التي تعيش في ذاكرة الجهاز ولا تترك أثراً على القرص الصلب.

- هجمات التصيد المتقدمة (Spear-phishing) – التي تستخدم هندسة اجتماعية مخصصة لخداع حتى المستخدمين اليقظين.

النتيجة: أنظمة Advanced Threat Protection تكتشف ما لا تراه الأدوات الأخرى، مما يرفع مستوى الحماية من “رد الفعل” إلى “الاستباق”.

2: استجابة Advanced Threat Protection فورية تقلل الأضرار إلى الحد الأدنى

في عالم الهجمات السيبرانية، الزمن هو العدو اللدود. فكل دقيقة تمر بين الاختراق والاستجابة تعني:

- حركة أفقية للمهاجم داخل الشبكة للوصول إلى أنظمة أكثر حساسية.

- تسريب بيانات إضافية – من وثائق سرية إلى قواعد بيانات العملاء.

- تعميق الوجود عبر تثبيت أبواب خلفية (Backdoors) لضمان العودة لاحقاً.

هنا يأتي دور ATP: بدلاً من انتظار إبلاغ مستخدم أو فريق أمن لا يعمل 24/7، يقوم النظام بـ عزل الجهاز المخترق تلقائياً، قطع الاتصال بخوادم القيادة والتحكم (C2)، وحذف البريد الضار من كل صناديق البريد – كل ذلك خلال ثوانٍ من اكتشاف التهديد.

النتيجة: تقليل “زمن البقاء” (Dwell Time) للمهاجم من أسابيع أو أشهر إلى دقائق فقط.

3: تحليلات متقدمة يقدمها Advanced Threat Protection ترى ما لا يراه البشر

لا يمكن لأي فريق أمني، مهما كان حجمه – مراجعة ملايين الأحداث والسجلات الأمنية يومياً يدوياً. هنا تبرز قدرة أنظمة ATP على:

- تحليل البيانات الضخمة (Big Data) من آلاف المصادر لحظة بلحظة.

- ربط الأحداث المنعزلة التي قد تبدو غير ضارة فردياً لكنها تشكل معاً نمط هجوم متكامل.

- التعرف على السلوكيات الشاذة باستخدام UEBA (تحليل سلوك المستخدمين والكيانات) – مثلاً: مستخدم يدخل الساعة 3 فجراً من دولة لم يسبق له الدخول منها، ويحاول تحميل كميات كبيرة من البيانات.

النتيجة: تحويل بحر من البيانات إلى رؤى أمنية قابلة للتنفيذ، وتقليل الإنذارات الخاطئة التي تشتت فرق الأمن.

4: التكيف مع التهديدات المتطورة في الزمن الحقيقي

المهاجمون اليوم لا يعيدون استخدام نفس الأدوات والبرمجيات مراراً. فهم يطورون هجماتهم باستمرار لتجاوز الدفاعات. أنظمة Advanced Threat Protection تمتلك قدرة فطرية على التعلم والتكيف عبر:

- خوارزميات التعلم الآلي التي تتحسن مع كل هجوم جديد تراه.

- الاستخبارات الأمنية (Threat Intelligence) المحدثة لحظة بلحظة من آلاف المصادر العالمية.

- التغذية الراجعة التلقائية – فما يكتشف في مؤسسة يتم مشاركته لحماية المؤسسات الأخرى فوراً.

النتيجة: نظام أمني يتطور بوتيرة أسرع من المهاجمين، بدلاً من أن يكون في حالة مطاردة دائمة خلفهم.

في بيئة سيبرانية تشهد هجوماً جديداً كل 39 ثانية، وتكلفة اختراق البيانات تتجاوز 4 ملايين دولار في المتوسط، لم تعد الأنظمة التقليدية قادرة على حماية المؤسسات بمفردها.

لذلك، تعتبر أنظمة Advanced Threat Protection بمثابة شبكة أمان لا غنى عنها لأي منظمة – صغيرة كانت أم كبيرة – تسعى إلى:

- الحفاظ على سرية بياناتها وعملائها.

- ضمان استمرارية أعمالها دون توقف مكلف.

- الامتثال للمعايير التنظيمية (مثل GDPR، HIPAA، PCI-DSS) التي تفرض حماية متقدمة.

باختصار: إذا كانت مؤسستك لا تزال تعتمد فقط على مضاد فيروسات تقليدي وجدار حماية بسيط، فأنت لست محصناً – أنت غير مكتشف بعد. وفرق شاسع بين الاثنين.

لماذا تحتاج المؤسسات إلى Advanced Threat Protection؟

في عالم الأمن السيبراني الحديث، لم يعد السؤال: هل ستتعرض المؤسسة لهجوم؟ بل أصبح: متى سيحدث الهجوم؟ هذا التحول في التفكير يجعل تقنيات Advanced Threat Protection (ATP) ضرورة ملحة للمؤسسات اليوم. لذلك إليك بعض الأسباب التي تبرز أهمية اعتماد هذه التقنيات:

- تطور الهجمات السيبرانية

يستخدم المهاجمون تقنيات متقدمة تشمل:- الهجمات متعددة المراحل: حيث يستخدم أسلوب تخطيط محكم لتنفيذ الهجوم على مراحل مختلفة.

- البرمجيات الخبيثة المتخفية: تستفيد من استراتيجيات تتيح لها التسلل بطريقة خفية.

- استغلال الثغرات الجديدة: حيث تتجدد أنواع الهجمات مع اكتشاف ثغرات جديدة في البرمجيات.

- زيادة الهجمات المستهدفة

لم تعد الهجمات عشوائية، بل أصبحت موجهة نحو مؤسسات محددة، مما يتطلب استجابة أكثر دقة وفعالية. - العمل السحابي والعمل عن بُعد

مع انتشار العمل عن بُعد، أصبح سطح الهجوم أكبر بكثير. فالتطبيقات السحابية والبنية التحتية الافتراضية تتطلب مستويات متقدمة من الحماية لا يمكن تحقيقها بواسطة الحلول التقليدية. - البيانات الحساسة

تحتفظ الشركات بكمية هائلة من:- بيانات العملاء: معلومات شخصية تتطلب حماية قوية.

- المعلومات المالية: تهديد تسربها له تأثير مباشر على استقرار المؤسسة.

- الملكية الفكرية: تحتاج إلى حماية فورية للحفاظ على تميز الشركات في السوق.

كذلك تؤكد هذه العوامل ضرورة اعتماد تقنيات Advanced Threat Protection كجزء أساسي من استراتيجيات الأمن السيبراني، لضمان حماية البيانات والأنظمة من التهديدات المتزايدة والمتطورة.

الفرق بين الحماية التقليدية وAdvanced Threat Protection

| المعيار | الحماية التقليدية | Advanced Threat Protection |

|---|---|---|

| طريقة الكشف | توقيعات الفيروسات | تحليل السلوك |

| اكتشاف التهديدات الجديدة | ضعيف | قوي |

| الذكاء الاصطناعي | نادر | أساسي |

| تحليل الشبكة | محدود | متقدم |

| الاستجابة التلقائية | غالبًا غير موجودة | متوفرة |

لذلك تظهر هذه المقارنة أن Advanced Threat Protection (ATP) أكثر قدرة على اكتشاف الهجمات المعقدة وغير المعروفة، مما يجعلها خيارا أكثر فعالية للمؤسسات التي تسعى للحفاظ على أمان بياناتها وأنظمتها في بيئة تهديدات متزايدة.

أنواع الهجمات التي تستهدف الأنظمة الحديثة

تتراوح الهجمات السيبرانية التي تستهدف الأنظمة الحديثة من البرمجيات الخبيثة إلى المحاولات المعقدة للتجسس. إليك بعض الأنواع الرئيسية لهذه الهجمات:

1. هجمات Zero-Day

تستغل هذه الهجمات ثغرات غير معروفة بعد في البرامج، مما يجعلها من بين الأخطر. يفتقر هذا النوع إلى تصحيحات أمنية، مما يعطي المهاجمين فرصة كبيرة للاستفادة من الثغرات قبل أن يتم اكتشافها أو إصلاحها.

2. هجمات Ransomware

في هذا النوع من الهجمات، يقوم المهاجم بتشفير بيانات الضحية ويطلب فدية لإعادة الوصول إليها. انتشرت هجمات الفدية بشكل كبير في السنوات الأخيرة، مما يجعلها واحدة من أكبر التهديدات التي تواجه المؤسسات.

3. هجمات Phishing المتقدمة

تستخدم هذه الهجمات رسائل بريد إلكتروني مزيفة لخداع المستخدمين وسرقة بياناتهم الشخصية، مثل كلمات المرور ومعلومات الحسابات البنكية. تزداد تعقيد هذه الهجمات، إذ يمكن أن تبدو الرسائل وكأنها واردة من جهات موثوقة.

4. الهجمات المستهدفة (APT)

APT اختصار لـ Advanced Persistent Threat، وهي هجمات طويلة المدى تهدف إلى:

- التجسس: جمع المعلومات الحساسة دون علم الضحية.

- سرقة البيانات: الاستيلاء على معلومات حيوية خاصة بالشركات.

- اختراق الأنظمة بشكل دائم: البقاء داخل النظام لفترات طويلة، مما يمكن المهاجمين من متابعة الأنشطة والتنقل بحرية.

كما تتطلب هذه الأنواع من الهجمات استراتيجيات أمان متقدمة مثل Advanced Threat Protection لحماية الأنظمة والمعلومات، وضمان عدم تعرض المؤسسات لمخاطر كبيرة.

الحماية المتقدمة من التهديدات (ATP) مقابل التهديدات المستهدفة (APT)

يعد التشابه بين ATP وAPT مصدرًا شائعًا للالتباس في نقاشات الأمن السيبراني. فرغم تشابه اختصاراتهما، إلا أنهما يمثلان مفهومين مختلفين تمامًا في هذا المجال.

1. الحماية المتقدمة من التهديدات (ATP)

يشير مصطلح ATP إلى الحلول والأطر الدفاعية التي تستخدمها المؤسسات لحماية أصولها، كما تشمل هذه الحماية:

- مجموعة كاملة من التقنيات والمنهجيات الأمنية.

- تصميم مُخصص لمنع الهجمات المعقدة، واكتشافها، والتصدي لها.

تخيّل ATP كأنها نظام أمني متطور لمؤسستك، يعمل باستمرار على صدّ التهديدات المتنوعة.

2. التهديد المستهدف المتقدم (APT)

في المقابل، يمثل APT الجانب الهجومي من المعادلة. عادةً ما تكون هذه التهديدات من:

- جهات فاعلة أو مجموعات متطورة، وفي كثير من الأحيان مدعومة من دول، تشن هجمات مستهدفة طويلة الأمد ضد منظمات محددة.

- يتميز هؤلاء المهاجمون بـ الصبر والموارد، وقدرتهم على الحفاظ على وصول غير مُصرح به إلى الشبكة لفترات طويلة، مع تجنب الكشف عن هويتهم.

أهمية الفهم الصحيح

يعتبر فهم هذا التمييز أمرًا بالغ الأهمية للمؤسسات التي تطور استراتيجياتها الأمنية. فحلول ATP مصممة خصيصا للدفاع ضد التهديدات المتقدمة المستهدفة المستمرة (APTs) وغيرها من التهديدات الإلكترونية المتطورة، كما ان هذا يعزز من حماية المؤسسات في عالم يزداد فيه تعقيد الهجمات السيبرانية.

دور الذكاء الاصطناعي في Advanced Threat Protection

أصبح الذكاء الاصطناعي عنصرًا أساسيًا في مجال الأمن السيبراني الحديث، لا سيما في أنظمة Advanced Threat Protection (ATP)، كما يسهم الذكاء الاصطناعي في تعزيز الأمان من خلال عدة طرق:

1. اكتشاف التهديدات

يساعد الذكاء الاصطناعي في:

- تحليل كميات هائلة من البيانات: حيث يمكن معالجة المعلومات بسرعة ودقة لاكتشاف الأنماط الخطيرة والتهديدات المحتملة التي قد تغفلها الطرق التقليدية.

2. التنبؤ بالهجمات

- يستطيع الذكاء الاصطناعي التنبؤ بالهجمات قبل حدوثها، من خلال التعلم من الأنماط السابقة وسلوكيات المهاجمين، كذلك يتيح للمؤسسات الاستعداد واتخاذ احتياطات مسبقة.

3. الاستجابة التلقائية

- بعض أنظمة ATP تعتمد على الذكاء الاصطناعي لتحقيق الاستجابة التلقائية. كذلك تستطيع هذه الأنظمة إيقاف الهجوم تلقائيا دون الحاجة إلى تدخل بشري، مما يعزز سرعة الاستجابة ويقلل من الأضرار المحتملة.

لذلك من خلال استخدام الذكاء الاصطناعي، يمكن لأنظمة ATP أن تكون أكثر كفاءة وفعالية في مواجهة التهديدات السيبرانية، ما يجعلها أداة ضرورية للمؤسسات التي تسعى للحفاظ على أمن بياناتها.

أشهر أنظمة Advanced Threat Protection في العالم

تتواجد العديد من أنظمة Advanced Threat Protection (ATP) الرائدة في السوق، والتي تقدم حلولًا متقدمة لحماية المؤسسات من التهديدات السيبرانية. إليك أبرز هذه الأنظمة:

1. Microsoft Defender for Endpoint

يعتبر من بين أقوى حلول حماية نقاط النهاية، يعتمد على:

- الذكاء الاصطناعي: لتحسين عملية اكتشاف التهديدات.

- تحليل البيانات السحابية: مما يعزز من قدراته في مواجهة الهجمات الحديثة.

يعتبر من أشهر أنظمة الحماية السحابية، ويتميز بـ:

- سرعة اكتشاف التهديدات: مما يتيح استجابة فورية للتهديدات المحتملة.

- حماية متواصلة من البرمجيات الخبيثة والهجمات المستهدفة.

3. Palo Alto Networks Cortex XDR

يوفر هذا النظام:

- تحليلًا متقدمًا للهجمات عبر الشبكات ونقاط النهاية.

- إمكانية التفاعل الفوري مع التهديدات والتخفيف من آثارها.

4. Symantec Endpoint Protection

يقدم حلًا أمنيًا شاملًا يتضمن:

- حماية متعددة الطبقات: مما يعزز الأمان على جميع نقاط النهاية.

- أدوات متقدمة للكشف والرد على التهديدات.

كما تساهم هذه الأنظمة في تعزيز أمن المؤسسات وتوفير حماية فعالة ضد التهديدات المتقدمة، مما يجعلها خيارات مفضلة للعديد من الشركات في عصر الأمن السيبراني الحديث.

مقارنة بين أشهر حلول Advanced Threat Protection

| الحل الأمني | المميزات | يعتمد على AI | مناسب لـ |

|---|---|---|---|

| Microsoft Defender | حماية متقدمة للنظام | نعم | الشركات |

| CrowdStrike Falcon | حماية سحابية قوية | نعم | المؤسسات |

| Palo Alto Cortex XDR | تحليل شامل للهجمات | نعم | الشركات الكبيرة |

| Symantec Endpoint Protection | حماية متعددة الطبقات | جزئيًا | المؤسسات |

كما تظهر هذه المقارنة كيف أن كل حل أمان مصمم لتلبية احتياجات مختلفة. من المميزات المتقدمة والاعتماد على الذكاء الاصطناعي، إلى نطاق الاستخدام المناسب، تُقدم كل من هذه الحلول خيارات فعالة لحماية المؤسسات من التهديدات السيبرانية.

كيف تطبق Advanced Threat Protection في مؤسستك؟

تعتبر تطبيق استراتيجيات Advanced Threat Protection (ATP) خطوة حيوية لتعزيز أمن مؤسستك. إليك خطوات عملية لتطبيق ATP بفاعلية:

1. تقييم المخاطر الأمنية

ابدأ بتحديد الأمور التالية:

- أهم الأصول الرقمية: تحديد البيانات والأنظمة الأكثر حساسية والتي تحتاج إلى حماية فعالة.

- نقاط الضعف في النظام: إجراء تحليل للكشف عن الثغرات في الأنظمة القائمة.

- أنواع التهديدات المحتملة: دراسة التهديدات التي قد تواجه المؤسسة، سواء كانت هجمات معروفة أو جديدة.

2. اختيار الحل المناسب

اختر نظام ATP يناسب:

- حجم الشركة: تأكد من أن النظام يتوافق مع احتياجات مؤسستك.

- البنية التحتية: اختيار نظام يتكامل بسلاسة مع الأنظمة الحالية.

- الميزانية: مراعاة التكاليف الإجمالية للحل المختار وتأثيره على ميزانية المؤسسة.

3. تدريب الموظفين

الكثير من الهجمات تبدأ بخطأ بشري، لذلك يجدر بك:

- تدريب الموظفين على اكتشاف رسائل phishing: توعيتهم بشأن كيفية التعرف على الرسائل المريبة.

- استخدام كلمات مرور قوية: تشجيع استخدام كلمات مرور معقدة ومتنوعة.

- الالتزام بسياسات الأمن: تعزيز أهمية الالتزام بإجراءات الأمان المقررة.

4. تحديث الأنظمة باستمرار

- تحديث البرامج: يجب تحديث البرامج بشكل دوري لتقليل خطر استغلال الثغرات وتحسين مستوى الحماية.

كما ان تطبيق استراتيجيات Advanced Threat Protection يتطلب تخطيطًا دقيقًا وتنفيذًا فعّالًا عبر تقييم المخاطر، اختيار الحلول المناسبة، تدريب الموظفين، وتحديث الأنظمة بشكل مستمر. لذلك ان هذه الخطوات تساعد في بناء بيئة آمنة وتحسين القدرة على مواجهة التهديدات السيبرانية.

أفضل الممارسات لتعزيز الأمن السيبراني

لتعزيز الحماية بجانب Advanced Threat Protection (ATP)، يجب تطبيق عدة إجراءات إضافية، لذلك إليك بعض أفضل الممارسات:

- تفعيل المصادقة متعددة العوامل (MFA): تقديم طبقة إضافية من الأمان من خلال طلب أكثر من طريقة للتحقق من هوية المستخدمين.

- استخدام تشفير البيانات: تأمين البيانات الحساسة عن طريق تشفيرها، مما يحميها حتى لو تم الاستيلاء عليها.

- مراقبة الشبكة بشكل مستمر: تطبيق أنظمة مراقبة للكشف المبكر عن الأنشطة المشبوهة وردود الفعل السريعة على التهديدات.

- إجراء اختبارات اختراق دورية: تقييم أنظمة الأمان بشكل منتظم من خلال اختبارات اختراق للكشف عن الثغرات وتقييم نقاط الضعف.

- النسخ الاحتياطي للبيانات: تطبيق استراتيجية فعّالة للنسخ الاحتياطي للتأكد من استعادة البيانات في حال حدوث اختراق أو فقدان.

مستقبل Advanced Threat Protection

يتجه مستقبل الأمن السيبراني نحو عدة تقنيات متقدمة، تشمل:

- الأمن المدعوم بالذكاء الاصطناعي

- ستصبح الأنظمة الأمنية أكثر قدرة على التعلم الذاتي، مما يعزز فعاليتها في اكتشاف التهديدات المتطورة.

- التحليل التنبؤي

- سيكون ممكنًا توقع الهجمات قبل وقوعها من خلال تحليل الأنماط السلوكية والتوقعات المبنية على البيانات.

- الأتمتة الأمنية

- ستصبح عمليات الاستجابة للهجمات تلقائية بالكامل، كما ان هذا يقلل من الوقت المستغرق للاستجابة ويقلل الاعتماد على التدخل البشري.

- الحماية السحابية

- مع انتقال الشركات إلى البيئات السحابية، ستصبح الحلول السحابية هي الأساس في استراتيجيات الأمان، مما يتطلب تكييف استراتيجيات الحماية لتتناسب مع التهديدات الجديدة.

الدمج بين Advanced Threat Protection والإجراءات الأمنية الإضافية يعد أمرا ضروريا لتعزيز الأمن السيبراني. لذلك بمواصلة التطورات في هذا المجال، يمكن للمؤسسات أن تظل محمية بشكل فعال ضد التهديدات المتزايدة والمتطورة.

خاتمة

في ختام مقالنا حول “Advanced Threat Protection“، نستنتج أن حماية الأنظمة والمعلومات من التهديدات المتقدمة أصبحت ضرورة ملحة في عصر رقمي متسارع. لقد استعرضنا الأدوات والاستراتيجيات الرئيسية التي تقدمها حلول Advanced Threat Protection، بما في ذلك الكشف المبكر عن المهاجمين، وتحليل السلوك، ودعم الذكاء الاصطناعي لتعزيز الأمن السيبراني.

تؤكد فرضية البحث على أن تبني هذه الحلول ليس فقط مهمًا لحماية البيانات الحساسة، بل أيضًا لبناء ثقافة أمن سيبراني قوية داخل المؤسسات. لذلك من خلال التعامل مع التهديدات بشكل استباقي، يمكن للمنظمات تقليل المخاطر الناجمة عن الهجمات الإلكترونية وتجنب التكاليف الضخمة المرتبطة بها.

ومع ذلك، تبقى العديد من التساؤلات المطروحة: كيف يمكن الشركات الصغيرة والمتوسطة تعزيز قدراتها في مجال Advanced Threat Protection؟ وما هي الابتكارات القادمة في هذا المجال التي قد تساهم في تعزيز الحماية بشكل أكبر؟

ختاما، إن الاستثمار في حلول Advanced Threat Protection هو خطوة نحو بناء مستقبل أكثر أمانًا في بيئة عمل متصلة دائمًا. لذلك دعونا نواصل التفكير في كيفية حماية معلوماتنا وتعزيز أمننا السيبراني، حيث إن هذه الجهود ستظل محورًا رئيسيًا لضمان سلامة الأعمال والأفراد في العصر الرقمي.